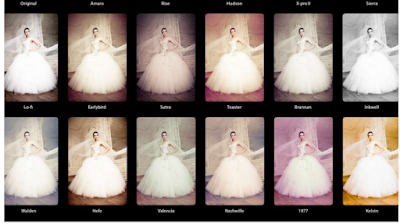

Aprende a desbloquear los filtros ocultos de Instagram

Si te gusta editar tus fotos antes de subirlas, debes conocer todos los filtros ocultos de Instagram para que queden justo como desees.

La mayoría de las fotografías que se ven en esta popular red social, son sumamente bellas y bien hechas, porque sus usuarios saben cómo editarlas y destacar todos sus elementos, así que si tú quieres lo mismo, puedes usar los filtros ocultos de Instagram.

martes, 23 de octubre de 2018

lunes, 22 de octubre de 2018

Vulnerabilidad crítica en VLC y Media Player ¡Actualiza!

Vulnerabilidad crítica en VLC y Media Player ¡Actualiza!

Un investigador de seguridad TI de Cisco Talos Intelligence Group descubrió una vulnerabilidad crítica de ejecución remota de código en la biblioteca de transmisión de medios LIVE555, utilizada por reproductores de medios populares como VLC y MPlayer.

Un investigador de seguridad TI de Cisco Talos Intelligence Group descubrió una vulnerabilidad crítica de ejecución remota de código en la biblioteca de transmisión de medios LIVE555, utilizada por reproductores de medios populares como VLC y MPlayer.

viernes, 19 de octubre de 2018

Ataques al navegador del usuario usando BeEF

Ataques al navegador del usuario usando BeEF

BeEF es un framework que viene por defecto en Kali Linux y está orientado en la explotación de vulnerabilidades en los navegadores web. Podemos usar como vector de ataque un XSS (una vulnerabilidad XSS reflejado o persistente) y mediante un iframe oculto o fichero JavaSript (JS) se pueden robar credenciales, o bien usar simples ataques de ingeniería social preguntando por la instalación de falsos certficados de seguridad, falsas actualizaciones de Flash Player o simplemente simular una sesión caducada de Facebook

BeEF es un framework que viene por defecto en Kali Linux y está orientado en la explotación de vulnerabilidades en los navegadores web. Podemos usar como vector de ataque un XSS (una vulnerabilidad XSS reflejado o persistente) y mediante un iframe oculto o fichero JavaSript (JS) se pueden robar credenciales, o bien usar simples ataques de ingeniería social preguntando por la instalación de falsos certficados de seguridad, falsas actualizaciones de Flash Player o simplemente simular una sesión caducada de Facebook

miércoles, 17 de octubre de 2018

Te mostramos el supuesto vídeo que hizo caer a youtube

Te mostramos el supuesto vídeo que hizo caer a la plataforma de youtube.

si se cae google ya saben porque XD

si se cae google ya saben porque XD

No habrá protección contra robo de identidad para usuarios afectados por hacking en Facebook

No habrá protección contra robo de identidad para usuarios afectados por hacking en Facebook

La red social reporta que no proporcionará protección contra fraude de identidad a las víctimas del reciente ataque que comprometió su información

El viernes pasado Facebook reveló que información altamente confidencial de 14 millones de sus usuarios había sido robada por hackers, incluyendo historiales de búsqueda, datos de ubicación, información sentimental, religión y más. Sin embargo, a diferencia de otros incidentes de seguridad que involucran a grandes empresas, Facebook ha declarado que no tiene planes de proporcionar servicios de protección para los usuarios afectados.

La red social reporta que no proporcionará protección contra fraude de identidad a las víctimas del reciente ataque que comprometió su información

El viernes pasado Facebook reveló que información altamente confidencial de 14 millones de sus usuarios había sido robada por hackers, incluyendo historiales de búsqueda, datos de ubicación, información sentimental, religión y más. Sin embargo, a diferencia de otros incidentes de seguridad que involucran a grandes empresas, Facebook ha declarado que no tiene planes de proporcionar servicios de protección para los usuarios afectados.

Más de 30 millones de registros de votantes a la venta en un foro de hacking

Más de 30 millones de registros de votantes a la venta en un foro de hacking

Faltando unas semanas para las elecciones intermedias, la información de los votantes de 19 estados ha aparecido en la dark web

Hasta 35 millones de registros de votantes de 19 estados de EU se encuentran a la venta en un popular foro de hacking en dark web, según reportes de especialistas en forense digital del Instituto Internacional de Seguridad Cibernética.

Faltando unas semanas para las elecciones intermedias, la información de los votantes de 19 estados ha aparecido en la dark web

Hasta 35 millones de registros de votantes de 19 estados de EU se encuentran a la venta en un popular foro de hacking en dark web, según reportes de especialistas en forense digital del Instituto Internacional de Seguridad Cibernética.

martes, 16 de octubre de 2018

Reportan caída mundial de Youtube

Reportan caída mundial de Youtube

“Disculpas por los inconvenientes” fue lo único que dijo la compañía al confirmar el colapso.

El fallo arrancó hacia las 8:30 p.m. y diez minutos después, Youtube se pronunció en redes sociales.

“Disculpas por los inconvenientes” fue lo único que dijo la compañía al confirmar el colapso.

El fallo arrancó hacia las 8:30 p.m. y diez minutos después, Youtube se pronunció en redes sociales.

Una nueva vulnerabilidad grave de iPhone permite espiar imágenes saltándose el PIN

Una nueva vulnerabilidad grave de iPhone permite espiar imágenes saltándose el PIN

Recientemente publicamos un artículo sobre una nueva actualización de iOS, la versión 12.0.1, que corregía graves problemas de seguridad. Dos de esas vulnerabilidades permitían a un atacante saltarse el bloqueo de pantalla y acceder a información delicada del usuario. Un problema bastante serio que atentaba directamente contra la privacidad de quienes utilizaran este sistema operativo. Sin embargo hoy tenemos que decir que el problema ha vuelto, pese a los parches de seguridad. Se trata de otro fallo que permite a un atacante eludir la contraseña de iPhone para acceder al dispositivo y ver las fotos.

Una nueva vulnerabilidad en iOS permite acceder a las fotos

Recientemente publicamos un artículo sobre una nueva actualización de iOS, la versión 12.0.1, que corregía graves problemas de seguridad. Dos de esas vulnerabilidades permitían a un atacante saltarse el bloqueo de pantalla y acceder a información delicada del usuario. Un problema bastante serio que atentaba directamente contra la privacidad de quienes utilizaran este sistema operativo. Sin embargo hoy tenemos que decir que el problema ha vuelto, pese a los parches de seguridad. Se trata de otro fallo que permite a un atacante eludir la contraseña de iPhone para acceder al dispositivo y ver las fotos.

Una nueva vulnerabilidad en iOS permite acceder a las fotos

WhatsApp pudo hackearse desde una simple videollamada

WhatsApp pudo hackearse desde una simple videollamada

Investigadores de seguridad del proyecto Google Project Zero, han publicado una prueba de concepto y los detalles técnicos de una vulnerabilidad en WhatsApp que permitió hackear terminales cuando los usuarios respondían a una videollamada.

Investigadores de seguridad del proyecto Google Project Zero, han publicado una prueba de concepto y los detalles técnicos de una vulnerabilidad en WhatsApp que permitió hackear terminales cuando los usuarios respondían a una videollamada.

viernes, 12 de octubre de 2018

COMO CREAR UNA RED WIFI FALSA CON NUESTRO ORDENADOR

¿Alguna ves te has preguntado como crear una red falsa y asi poder redirigir a nuestras

victimas alguna pagina que nosotros deseemos?

Te presentamos la herramienta Wifi pumpkin muy buena para realizar auditorias de seguridad Wi-Fi

Esta herramienta engaña a los clientes para hacerles creer que nosotros somos el router y por lo tanto nos envia toda la informacion.

victimas alguna pagina que nosotros deseemos?

Te presentamos la herramienta Wifi pumpkin muy buena para realizar auditorias de seguridad Wi-Fi

Esta herramienta engaña a los clientes para hacerles creer que nosotros somos el router y por lo tanto nos envia toda la informacion.

jueves, 4 de octubre de 2018

Esto es lo que vale tu cuenta de Facebook en la deep web tras el ataque de la semana pasada

Esto es lo que vale tu cuenta de Facebook tras el ataque de la semana pasada

La semana pasada, Facebook, y otras plataformas similares, se vieron afectadas por un grave fallo de seguridad descubierto por piratas informáticos que permitió a estos piratas robar los datos de más de 50 millones de usuarios mediante los tokens de acceso. A diferencia de lo que ocurre cuando la vulnerabilidad la descubren investigadores de seguridad, esta vez los datos han caído en manos de piratas informáticos, por lo que, desde hace varios días, se están vendiendo en la Deep Web al mejor postor, poniendo, una vez más, precio a nuestra privacidad.

La semana pasada, Facebook, y otras plataformas similares, se vieron afectadas por un grave fallo de seguridad descubierto por piratas informáticos que permitió a estos piratas robar los datos de más de 50 millones de usuarios mediante los tokens de acceso. A diferencia de lo que ocurre cuando la vulnerabilidad la descubren investigadores de seguridad, esta vez los datos han caído en manos de piratas informáticos, por lo que, desde hace varios días, se están vendiendo en la Deep Web al mejor postor, poniendo, una vez más, precio a nuestra privacidad.

Suscribirse a:

Comentarios (Atom)

Entradas populares

-

Hola amigos. En esta ocasión queremos hacerles un tutorial de como antes era posible hackear whatsapp, aunque ahora es mas difícil que...

-

HERRAMIENTA TRAPE PARA RASTREAR PERSONAS Trape es una herramienta de reconocimiento que te permite rastrear a las personas y h...

-

Te mostramos un caso real de como hackean facebook en el mismo facebook Uno de los ataques que se usa la mayor parte del tie...

-

HERRAMIENTAS USADAS PARA HACKEAR EN MR ROBOT. Hola amigos acaso te has preguntado si los métodos de hackeo que uso elliot en mr robo...

-

Hola amigos venimos motivados con otra entrega para ti, ahora recuerda que ya tenemos varias etiquetas donde puedes ver cada uno de nuestras...

-

Los créditos son de linuxadictos , porque como saben nosotros nos gusta compartir la buena información que se le da con...

-

COMO BUSCAR CÁMARAS WEB CON SHODAN Y METASPLOIT En este articulo te vamos a explicar como puede ser posible buscar cámaras web con s...

-

Filtran miles de logins de Mega y una lista con los archivos de los usuarios Hace apenas unas horas se ha dado a conocer una de las ma...

-

Hola amigos, bienvenidos a una entrada más, ahora queremos subir una entrada de cómo es posible hackear facebook mediante una aplicaci...

-

Te has preguntado: ¿ alguien puede saber donde vives con tu IP ? Antes de contestarte esta pregunta te contaremos ¿ Que es una ...

Entrada destacada

HERRAMIENTAS PARA HACKEAR USADAS EN MR ROBOT

HERRAMIENTAS USADAS PARA HACKEAR EN MR ROBOT. Hola amigos acaso te has preguntado si los métodos de hackeo que uso elliot en mr robo...